FileVault 2 : comment ça marche et à quoi ça sert ?

Publié le vendredi 4 février 2022 dans la catégorie G33KVous avez peut-être entendu parler de FileVault sans trop savoir ce que c'est. Est-ce qu'il faut l'activer, est-ce que c'est compliqué, est-ce que c'est douloureux… je vous explique tout ça !

Chiffrer, déchiffrer, décrypter

Pour commencer cet article sur le chiffrement, un petit moment jargon. J'ai déjà fait un article dédié sur le sujet, mais la version rapide est celle-ci : on ne dit pas "crypter", ça n'existe pas. On chiffre une donnée pour la rendre illisible, on la déchiffre quand on a la clé de déchiffrement, on la décrypte quand on n'a pas la clé et qu'on doit casser le code. C'était la version courte.

Comment fonctionne le chiffrement d'un Mac ?

Dans cette vidéo, nous allons partir du principe que vous ayez un Mac récent, équipé d'une puce T2 pour les machines Intel, ou d'une puce ARM (Apple M1, M1 Pro, M1 Max, etc.).

Dans ce genre de situation, félicitations, votre Mac possède ce qu'on appelle une Secure Enclave, sorte de coffre-fort numérique auquel seul votre Mac a accès. La Secure Enclave est un SoC (System on a Chip), possède sa propre ROM (Read Only Memory) et son propre moteur de chiffrement AES : elle est isolée des autres processeurs. Je me rends compte que je perds beaucoup de personnes en disant cette phrase.

Considérez simplement votre ordinateur comme un endroit où toutes vos données sont chiffrées, tout le temps. Elles passent par la Secure Enclave pour être déchiffrées à la volée, le temps de l'affichage sur votre écran, ou le temps de leur utilisation.

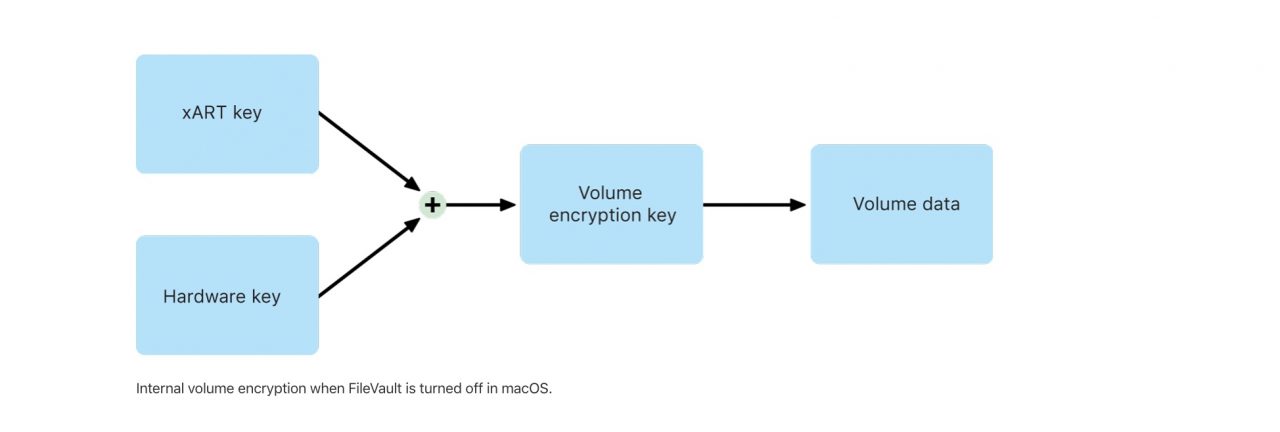

Même si vous n'activez pas FileVault 2, votre volume, votre SSD est chiffré par défaut. Au démarrage, votre Mac utilise un identifiant matériel ainsi qu'une clé générée par la Secure Enclave pour protéger vos données, même si vous n'activez pas FileVault. C'est le minimum.

Ça veut dire que vos données sont illisibles quand elles sont loin de votre puce T2 ou de votre Mac ARM. En revanche, elles sont toujours lisibles par le biais d'un mode Target (quand on branche un Mac à un autre avec un câble Thunderbolt) et ça, c'est pas ouf.

Comment fonctionne FileVault 2 ?

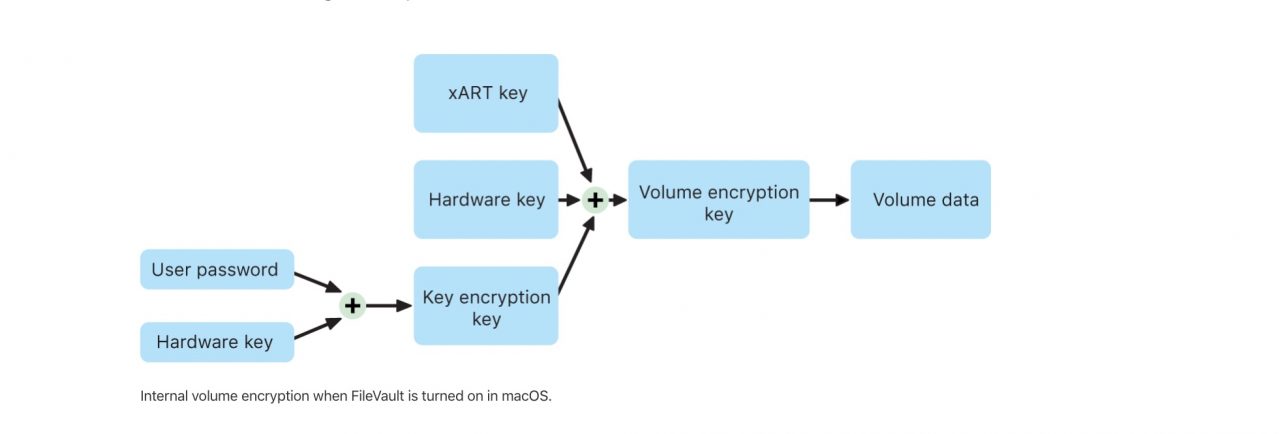

Quand vous activez FileVault 2 sur votre machine, vos données sont chiffrées en utilisant votre mot de passe en plus de la clé de chiffrement matérielle. Ainsi, sans votre mot de passe, vos données sont inaccessibles. Peu importe la méthode utilisée.

Il existe également une notion de "Secure Boot" que je trouve incroyable : lors du démarrage de votre Mac, la puce Apple T2 ou la Secure Enclave de la puce ARM vérifie que le logiciel qui va démarrer (votre système d'exploitation macOS) est légitime et qu'il a le droit de s'exécuter. C'est donc cette puce qui est responsable de presque tout sur votre machine, puisque c'est elle qui autorise ou pas le système d’exploitation lui-même.

Est-ce que ce n'est pas dingue ??

Comment activer FileVault sur votre Mac ?

FileVault 2 s'active depuis les Préférences Système de votre Mac. Comme l'explique Apple dans sa note officielle :

- Sélectionnez Menu Pomme () > Préférences Système et cliquez sur Sécurité et confidentialité.

- Cliquez sur l’onglet FileVault.

- Cliquez sur

, puis saisissez un nom et un mot de passe d’administrateur.

, puis saisissez un nom et un mot de passe d’administrateur. - Choisissez ensuite Activer FileVault.

À l'activation, macOS vous demande si vous désirez stocker la clé de récupération vous-même ou la confier à Apple par le biais du chiffrement de votre compte iCloud. Il est très important de noter qu'Apple ne s'engage pas sur la disponibilité de votre clé de chiffrement et de ce fait, il est conseillé de stocker vous-même ladite clé.

Le chiffrement s'effectue en arrière-plan pour les anciennes machines, alors qu'il est instantané sur les Mac récents (ceux-ci étant déjà chiffrés). Un mécanisme d'anti-replay est mis en place pour éviter que la clé de chiffrement matérielle seule, utilisée précédemment, ne puisse plus servir au déchiffrement du volume.

Quels usages ? Conclusion

Il est recommandé d'activer FileVault dès lors qu'on se soucie un peu de ses données. Se faire voler une machine, c'est dérangeant, mais c'est couvert par l'assurance et si vous avez des sauvegardes, en vrai, on s'en fiche.

En revanche, si vos données se retrouvent dans la nature, votre passeport, vos photos, etc. Je trouve rassurant de savoir que personne ne pourra y accéder. La même chose existe dans le monde du travail : je suis rassuré de savoir que mes collègues ne peuvent pas accéder à mes données quand je ne suis pas à mon bureau, ou si je quitte l'entreprise en mauvais terme.

Sur un Mac récent, c'est une case à cocher et une sauvegarde de clé de chiffrement à réaliser. Ça reste simple, c'est à la portée de tout le monde. Alors profitez-en !

Là, je vous propose de regarder ma vidéo sur les sauvegardes et pourquoi j'utilise Carbon Copy Cloner à la place de Time Machine.

Bonjour 🙂

Je suis plus que d'accord de chiffrer mon disque dur. C'est même fait systématiquement sur mes PC portables (sous Linux), voire même sur mon PC pro c'est un mot de passe + une Yubikey, juste pour le chiffrement de la machine. Si je n'ai pas ma Yubikey, le PC ne peut pas démarrer.

Le fait que le disque soit chiffré par la carte mère. ça me pose un peu problème par contre. En effet, si l'ordinateur tombe en panne, on ne peut plus mettre le disque dans un autre dispositif pour en récupérer les données. Bon, après, les SSD des Mac sont soudés, il me semble. C'est donc déjà impossible de récupérer les données si le MacBook est en panne (hors backups)

De plus, le Secure Boot dans l'idée est intéressant. Mais sur PC, ça a posé beaucoup de problèmes pour installer des OS alternatifs, genre Linux. La situation s'est améliorée il me semble, mais ça complique les choses.

En fait, souvent, le problème est sur la couche 9 du modèle OSI : l'utilisateur ou utilisatrice. Si je vole un MacBook non FileVault, j'ai quand même accès aux données avec Target Mode. Par contre si l'utilisateur a lui-même paramétré le chiffrement, là les données sont protégées. Idem, mon PC portable ne chiffre pas le disque au niveau de la carte mère, mais je l'ai moi-même fait. Si je me fais voler mon PC, mes données sont toujours inaccessibles. Par contre, si mon PC tombe en panne, je peux toujours enlever le disque, le mettre sur une autre machine, le déchiffrer et récupérer les données.

Bonne soirée 🙂

Pour résumer ton commentaire :

"La sécurité, il faut faire gaffe parce que ça apporte de la sécurité. De plus quand on rend un disque illisible, on ne peut plus le lire et quand on interdit d'installer un os alternatif, et bien on ne peut plus le faire"

Merci Captain Obvious 🤣

Bonjour, je ne peux plus sauvegarder sur disque dur à cause de FileVault qui reste bloqué (en déchiffrement depuis plusieurs jours - il reste 1heure et quarante minute) j'ai contacte Apple assistance mais il n'a pas pu régler le problème donc il me conseille d'aller ds un Apple Store ou autre magasin agrée proche de chez moi - mais je voulais avant vous demander si vous ne pouviez pas m'aider vu qu'il m'est difficile de me déplacer - quand je clique sur SOS ds utilitaire de disque Mc Intosh HD - données - il est noté à la fin

- le volume /dev/rdisk1s1 s'avère être endommagé et irréparable - verification de l'espace alloué

- le volume /dev/rdisk1s1 n'a pu être vérifie entièrement

- le code de sortie de la verification est 8

- rétablissement de l'état original : monté

- la verification ou la reparation du systeme de fichiers a échoué: (-69845)"

Je suis nulle et j'ai vraiment besoin de l'a vis d'un spécialiste - merci - Anne